Archive de catégorie pour "Informatique"

Tutoriel d’installation et configuration de Windows Subsystem for Linux (WSL) avec Docker

Introduction Jusqu’à la dernière Creator’s Update, des mises à jour fréquentes sont apportés à WSL.De nouvelles features sont ajoutées mais elles peuvent casser la compatibilité avec l’existant, nécessite de refaire sa configuration (dernier exemple en date, la prise en compte des droits unix et du case sensitive, ce qui a nécessité de modifier ses points …

Comment créer une infrastructure web en partant de rien ? – Partie 1

Dernièrement j’ai eu l’occasion de mettre en place une infrastructure IT complète et j’ai remarqué qu’il existait peu de ressources sur une telle mise en place. Le but de cette série de tutoriels est de créer un ensemble cohérent et suffisamment exhaustif sur le sujet pour qu’il puisse servir de référence future, tant pour moi que pour d’autres qui …

À gagner: 5 codes promo Gandi !

Pour les 15 ans de Gandi, j’ai pu obtenir 5 codes de réduction chez eux, valables jusqu’au 1er mai 2015: Un code pour un nouveau domaine en .me gratuit pour 1 an Un code pour un nouveau domaine en .info à 1 euro pour 1 an Un code pour un nouveau domaine en .com à -50% pour 1 an …

Sécurité des bases de données: Transulcent databases de Peter Wayner

Dans le cadre du développement de l’app web pour ostéopathes ainsi que divers projets dont je vous parlerai sous peu, et ayant tous besoin de sécurité renforcée, je me suis procuré l’ouvrage Translucent Databases de Peter Wayner. Cet ouvrage aborde la sécurité des bases de données de façon originale. Au lieu de parler des systèmes de contrôles d’accès, …

Installer Duplicity sur une Dédibox Debian Wheezy 7.6

Dans le cadre de l’application pour ostéopathe que nous développons avec un ami de 42, nous avons eu besoin de mettre en place une solution de sauvegarde automatique. Alors bien entendu, au vu de la nature des données, il était crucial de faire des sauvegardes qui seraient chiffrées pour éviter les regards indiscrets, mais sans complexité superflue. Étant en phase …

Gagnez un Google Cardboard !

J’ai pu recevoir un second Google Cardboard (les lunettes de réalité virtuelles de Google), tout beau tout neuf. Et je vous propose de l’envoyer à une personne au hasard sur ma liste. Le dieu du random fera foi dans le choix. Pour vous inscrire sur la liste, il vous suffit de remplir le formulaire situé en haut à droite du …

Test du Google Cardboard

Le 03 janvier 2015 a eu lieu le 1er GDG Dev fest à Paris. À cette occasion, chaque participant a eu la chance de recevoir une Google Cardboard. Qu’est-ce que c’est ? Les Google Cardboard sont une paire de lunettes de réalité virtuelle en carton que l’on peut facilement réaliser soi-même (ou acheter à faible …

Installer la miniLibX

La miniLibX (ou mlx pour les intimes) est la librairie utilisée à Epitech et 42 pour les projets d’infographie: fil de fer, raytracer, … Ses caractéristiques principales sont l’aspect très simple des fonctions disponibles: ouvrir une fenêtre, afficher un pixel à l’écran, enregistrer un appel de touche (clavier ou souris). C’est une librairie basée sur …

TypeMatrix 2030 configuration personnalisée pour Karabiner

Je suis l’heureux utilisateur d’un clavier TypeMatrix 2030 depuis la mi-août 2014. Cependant, il n’est malheureusement pas totalement compatible Mac OS X. J’en suis tout de même très content. Ma disposition par défaut est QWERTY (pour la programmation, c’est plus simple). Je n’ai donc pas à activer le Dvorak ou le Bépo (sauf pour l’écriture mais c’est …

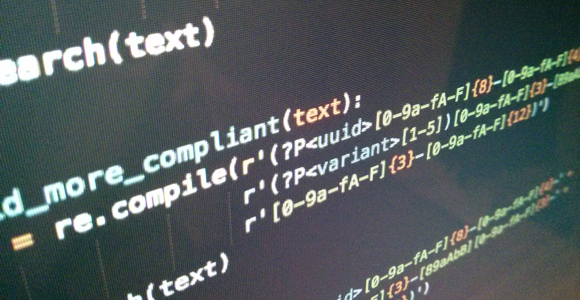

Expression rationnelles Python pour les UUID

Un rapide article pour proposer des expressions rationnelles (regular expressions en anglais) pour tester les UUID en Python.